O grupo hacker KovCoreG conseguiu incluir malwares disfarçados de atualizações de navegador em um dos maiores sites pornográficos da internet, o PornHub. Segundo pesquisadores da ProofPoint, os alvos dessa ação foram usuários nos Estados Unidos, Canadá, Reino Unido ou Austrália — contudo, diversos fatores podem afetar usuários em outros locais do mundo.

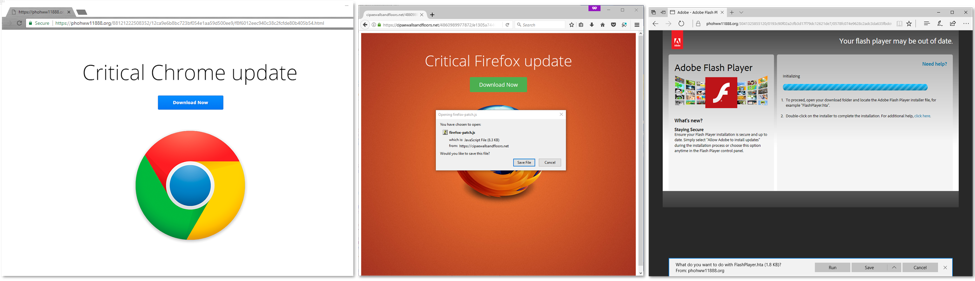

Os analistas da ProofPoint notam que o malware estava sendo distribuído em atualizações falsas para navegadores, especificamente, atualizações no plugin do Adobe Flash — próprio para reprodução multimídia, o que pode ter sido uma armadilha certeira para muitos usuários.

Vale notar que, apenas em 2016, o PornHub teve 23 bilhões de visitantes no domínio

As atualizações falsas encontraram espaço no PornHub por meio da rede de propagandas Traffic Junk. Assim que o usuário acessava o site pornográfico, ele recebia um aviso malicioso notando a necessidade de atualização do navegador.

Caso um usuário fosse enganado e acabasse instalando a falsa atualização de plugin, um malware silenciosamente realizava cliques em propagandas específicas. Dessa maneira, os cliques geravam receita para os hackers.

Anúncio malicioso

Anúncio malicioso

Fonte: tecmundo.com.br